Jumpserver使用文档

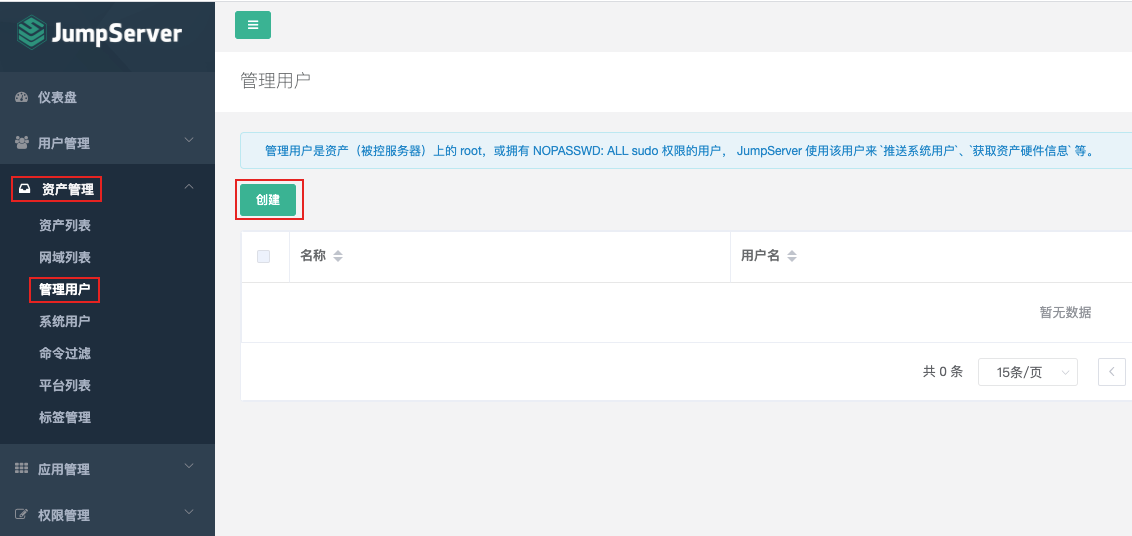

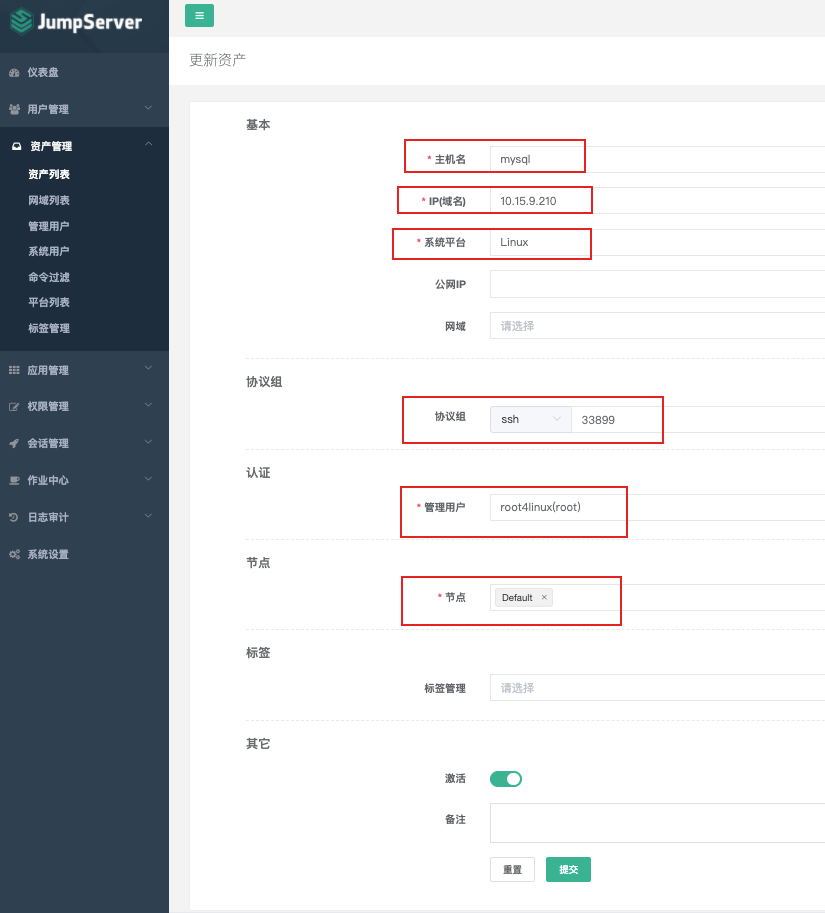

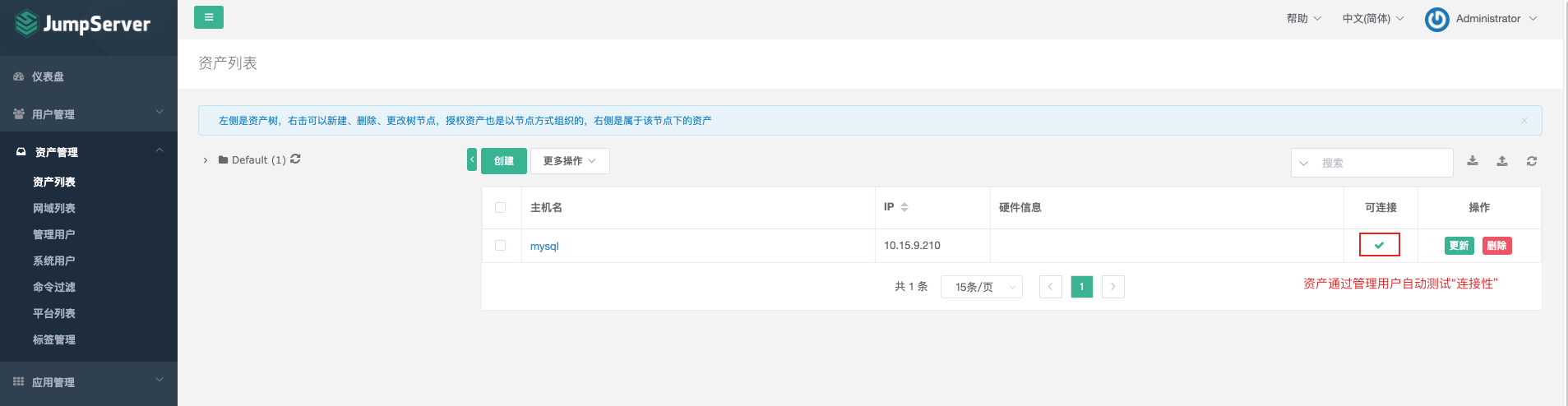

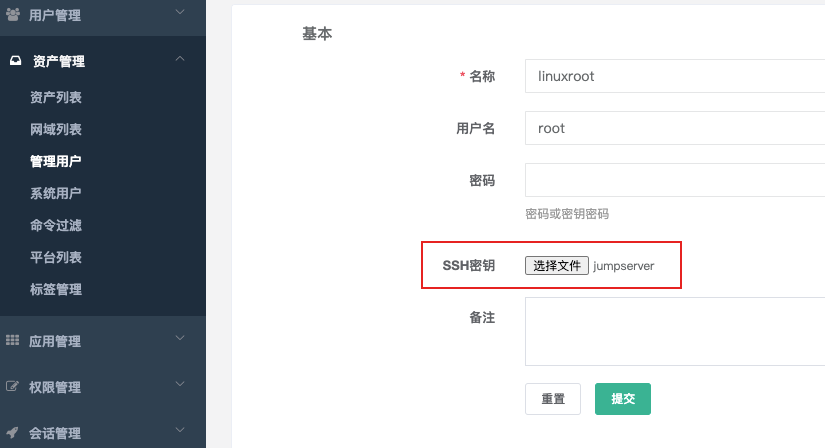

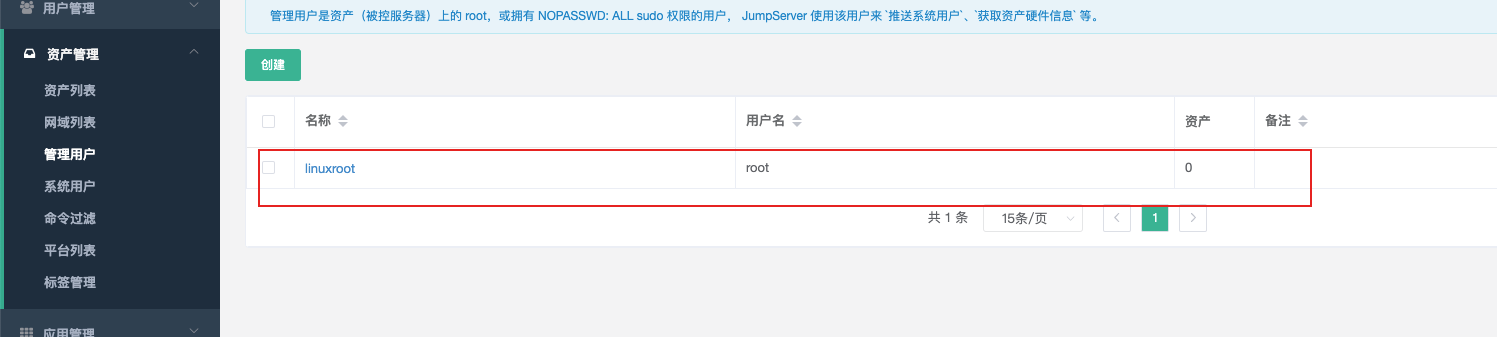

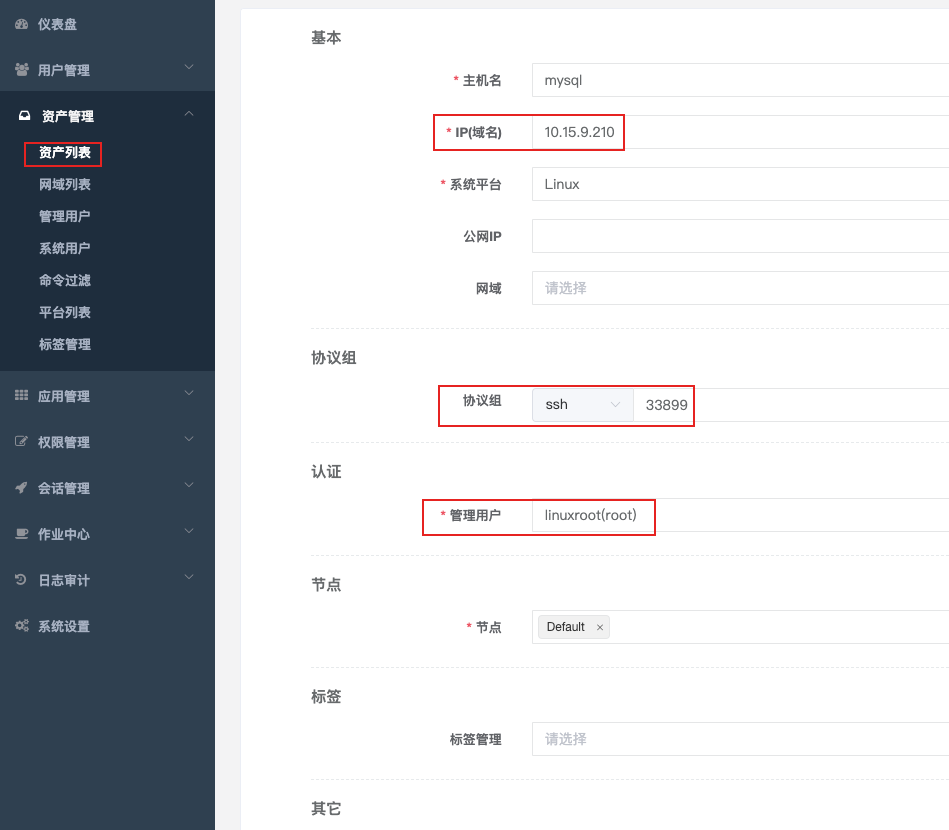

管理用户是资产(被控服务器)上的 root,或拥有 NOPASSWD: ALL sudo 权限的用户, JumpServer 使用该用户来 推送系统用户、获取资产硬件信息 等。

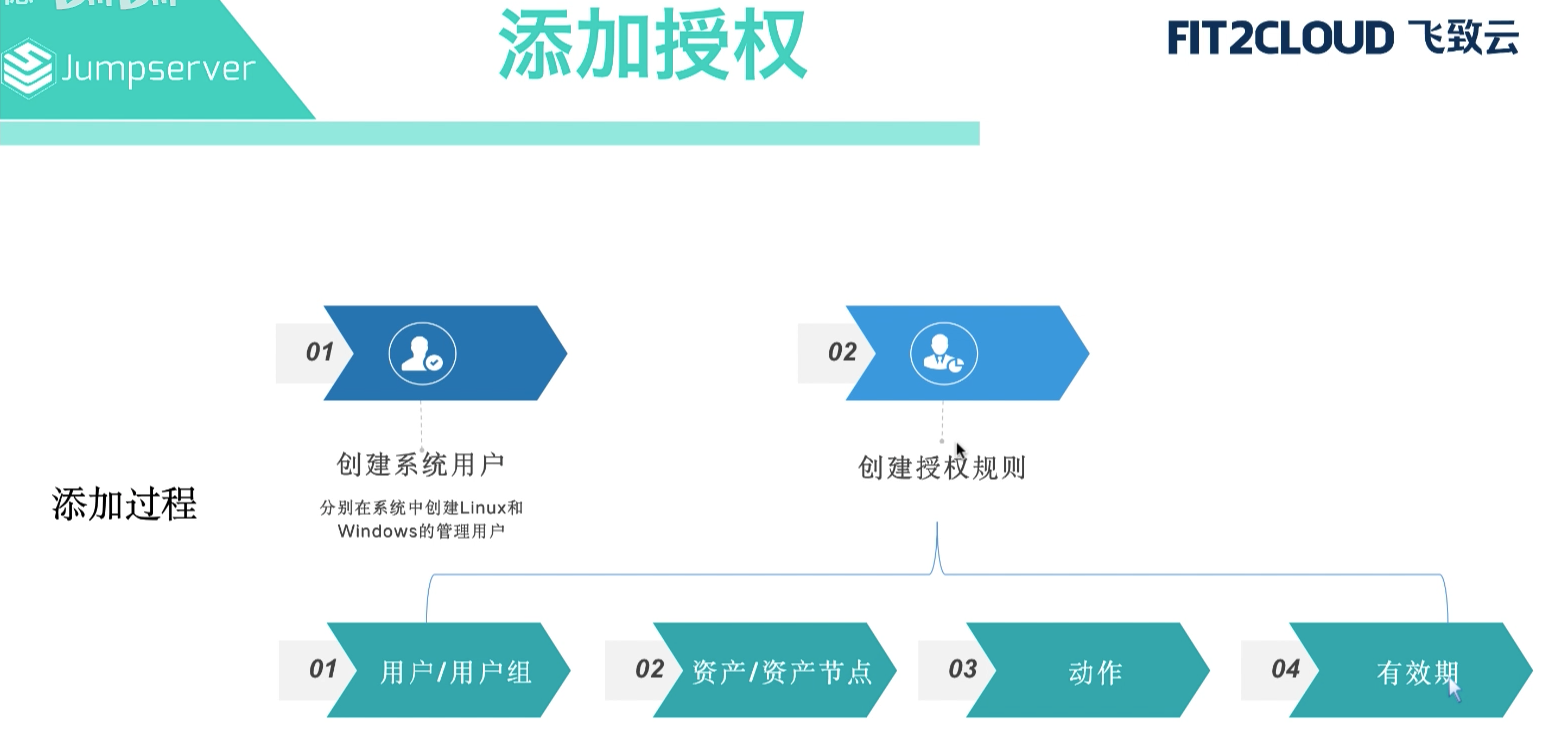

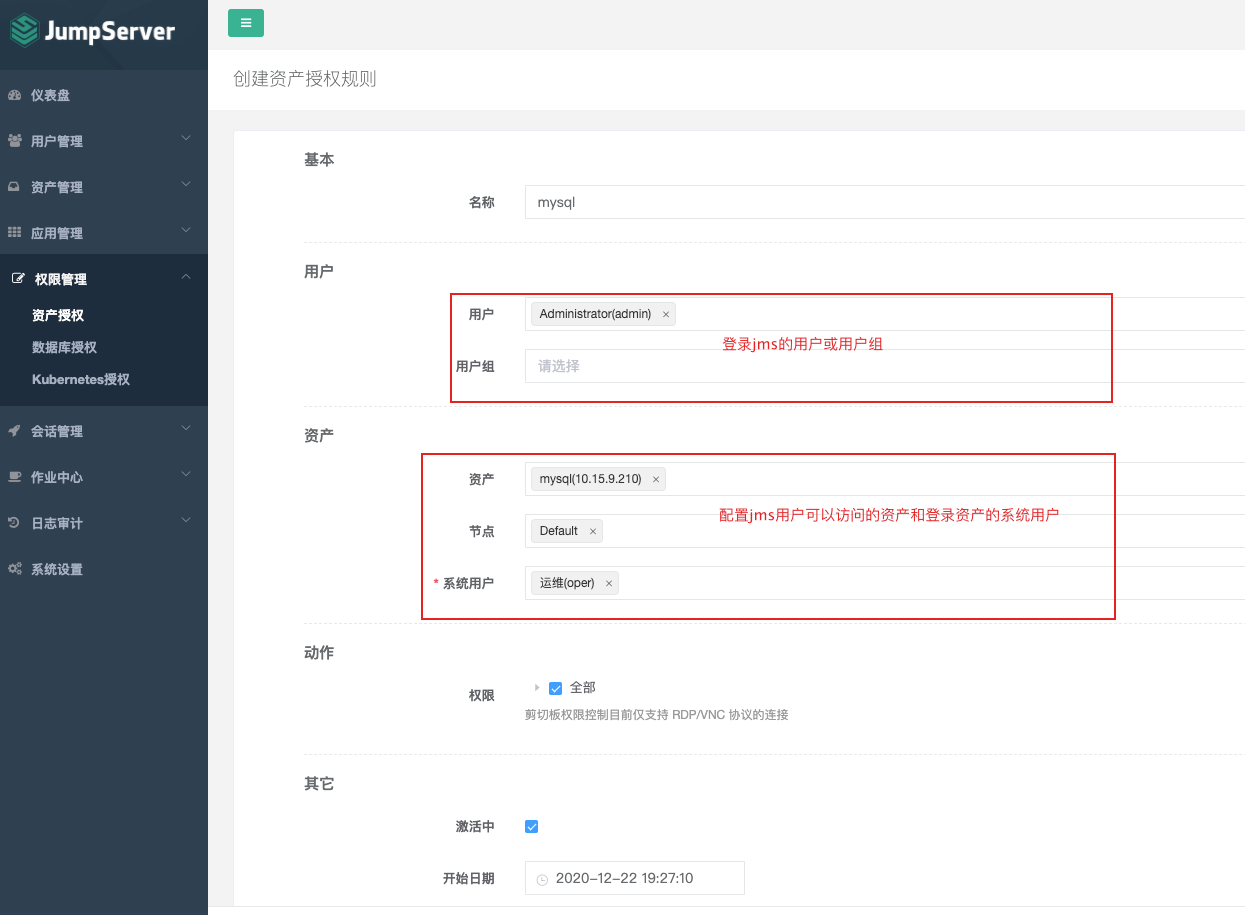

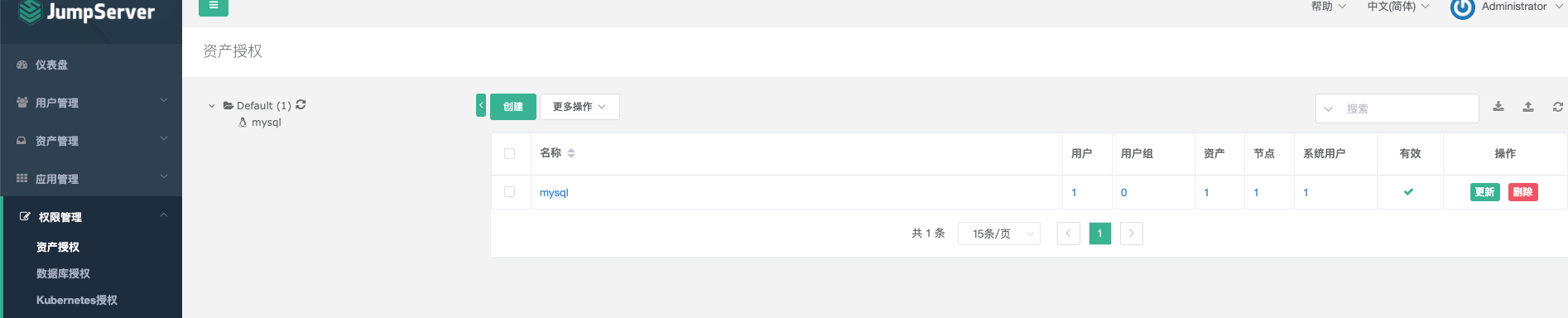

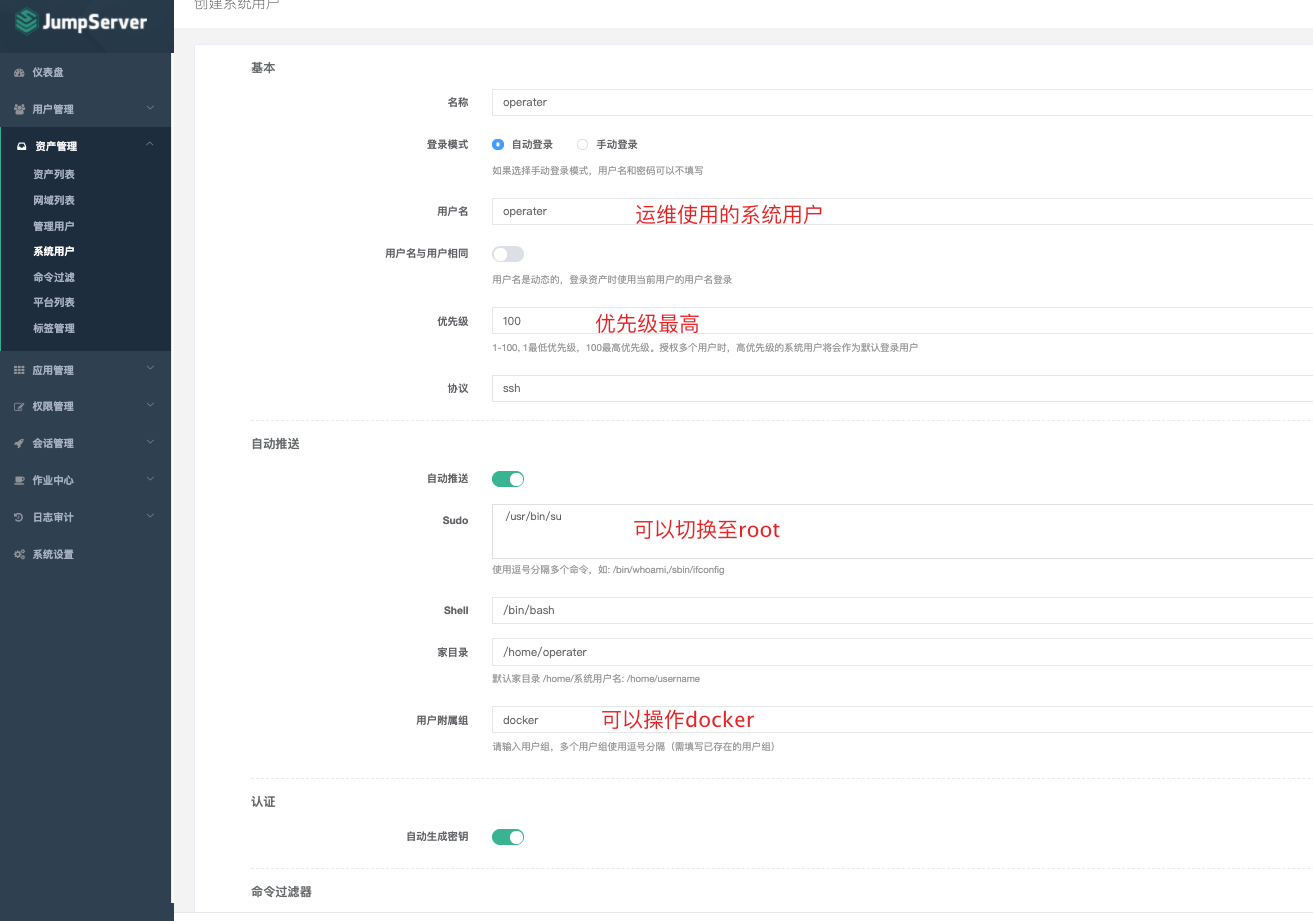

添加授权之前,需要先进行创建系统用户。

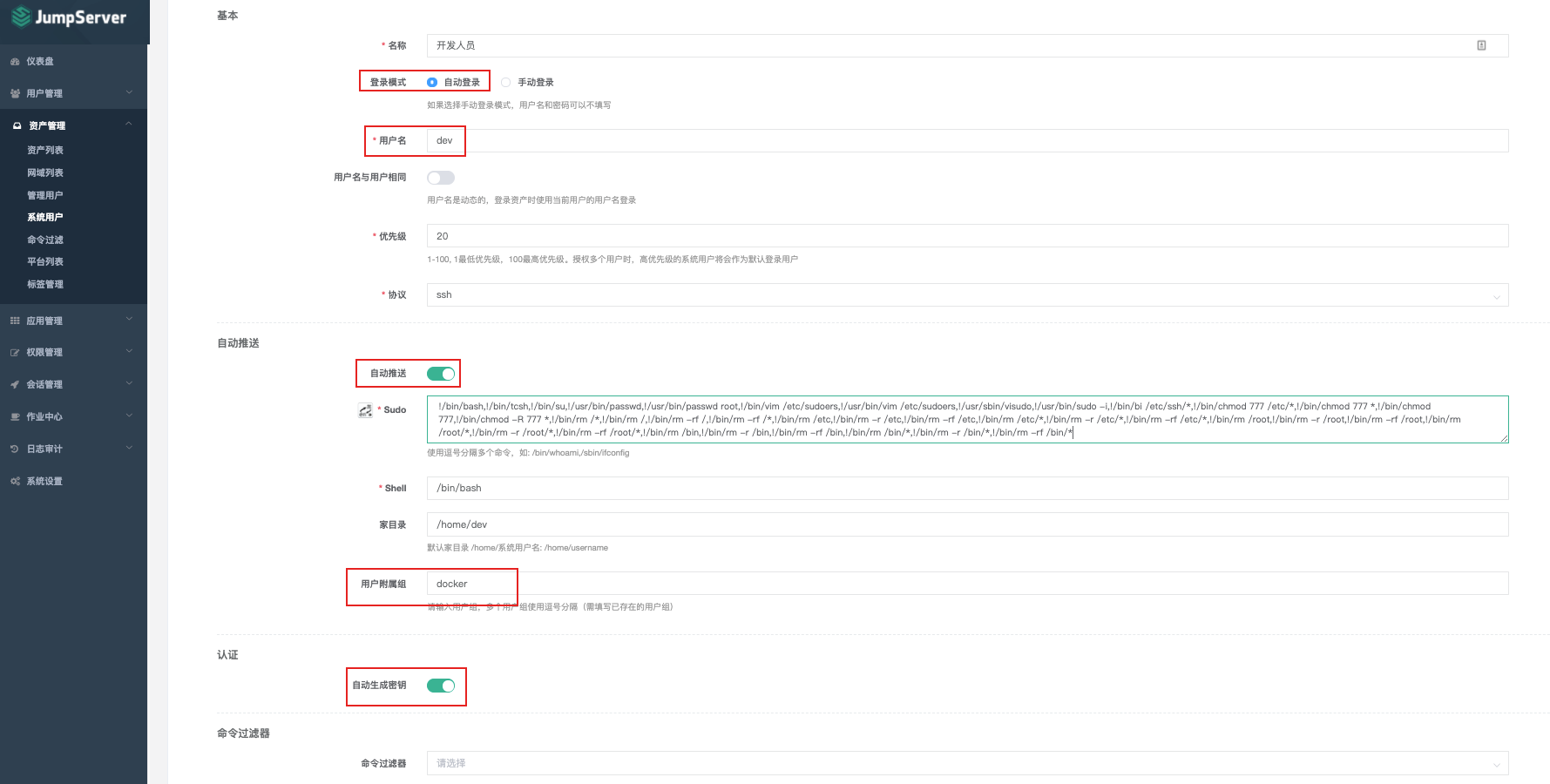

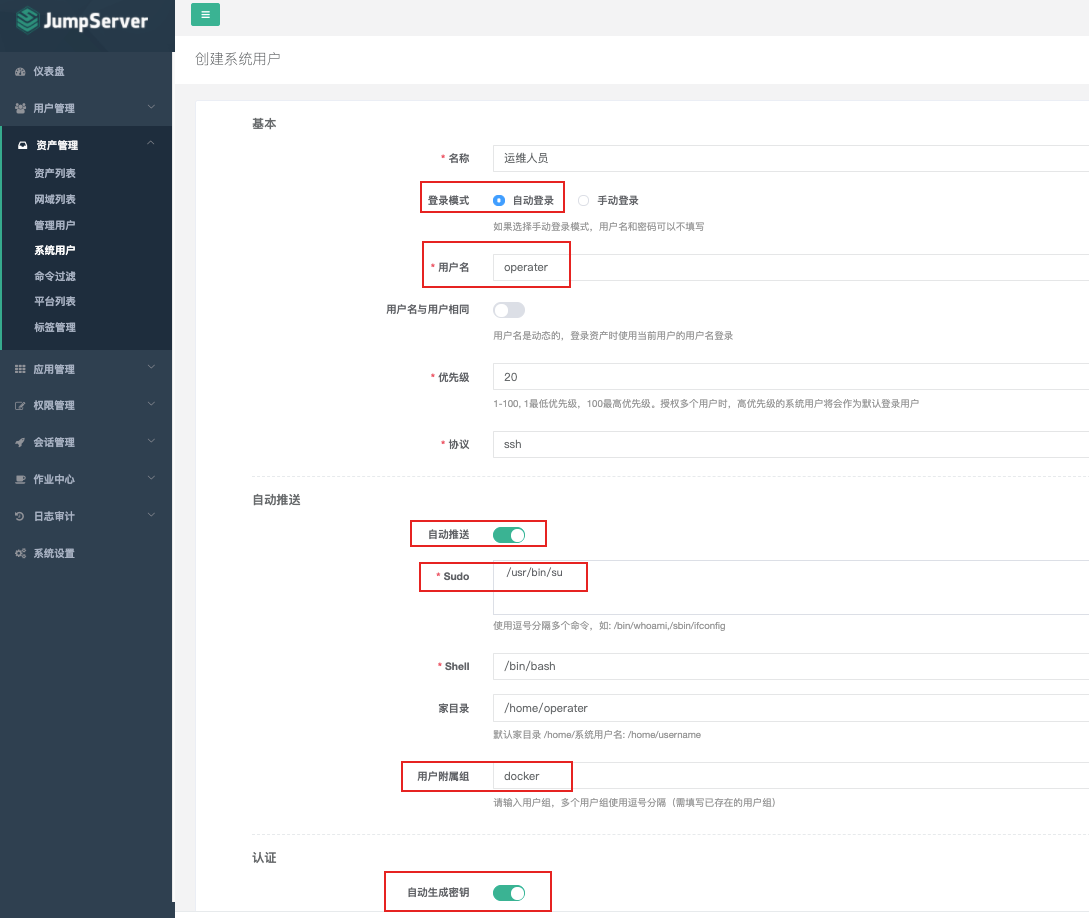

系统用户是 JumpServer 跳转登录资产时使用的用户,可以理解为登录资产用户,如 web,sa,dba(ssh web@some-host),而不是直接使用jumpserver中的某个用户的用户名跳转登录服务器(ssh xiaoming@some-host);

简单来说是用户使用自己的用户名登录 JumpServer,JumpServer 使用系统用户登录资产。 系统用户创建时,如果选择了自动推送,JumpServer 会使用 Ansible 自动推送系统用户到资产中,如果资产(交换机)不支持 Ansible,请手动填写账号密码。

如果不选用“自动推送”,则需用在资产上手动创建该“系统用户”。如果选用“自动推送”,则会在资产的系统用户上创建公钥连接,私钥保存在jms中。

对于普通用户,可以禁用一些危险命令:

!/bin/bash,!/bin/tcsh,!/bin/su,!/usr/bin/passwd,!/usr/bin/passwd root,!/bin/vim /etc/sudoers,!/usr/bin/vim /etc/sudoers,!/usr/sbin/visudo,!/usr/bin/sudo -i,!/bin/bi /etc/ssh/*,!/bin/chmod 777 /etc/*,!/bin/chmod 777 *,!/bin/chmod 777,!/bin/chmod -R 777 *,!/bin/rm /*,!/bin/rm /,!/bin/rm -rf /,!/bin/rm -rf /*,!/bin/rm /etc,!/bin/rm -r /etc,!/bin/rm -rf /etc,!/bin/rm /etc/*,!/bin/rm -r /etc/*,!/bin/rm -rf /etc/*,!/bin/rm /root,!/bin/rm -r /root,!/bin/rm -rf /root,!/bin/rm /root/*,!/bin/rm -r /root/*,!/bin/rm -rf /root/*,!/bin/rm /bin,!/bin/rm -r /bin,!/bin/rm -rf /bin,!/bin/rm /bin/*,!/bin/rm -r /bin/*,!/bin/rm -rf /bin/*

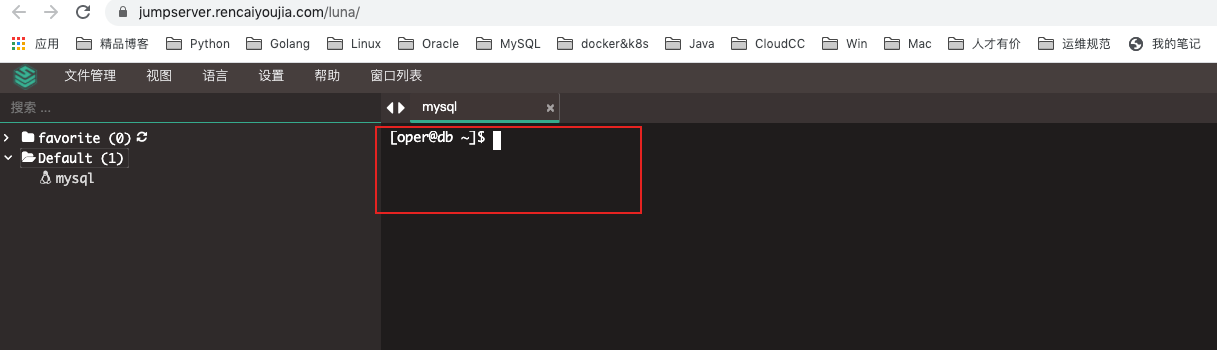

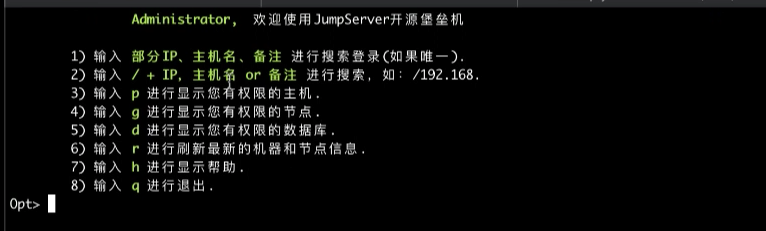

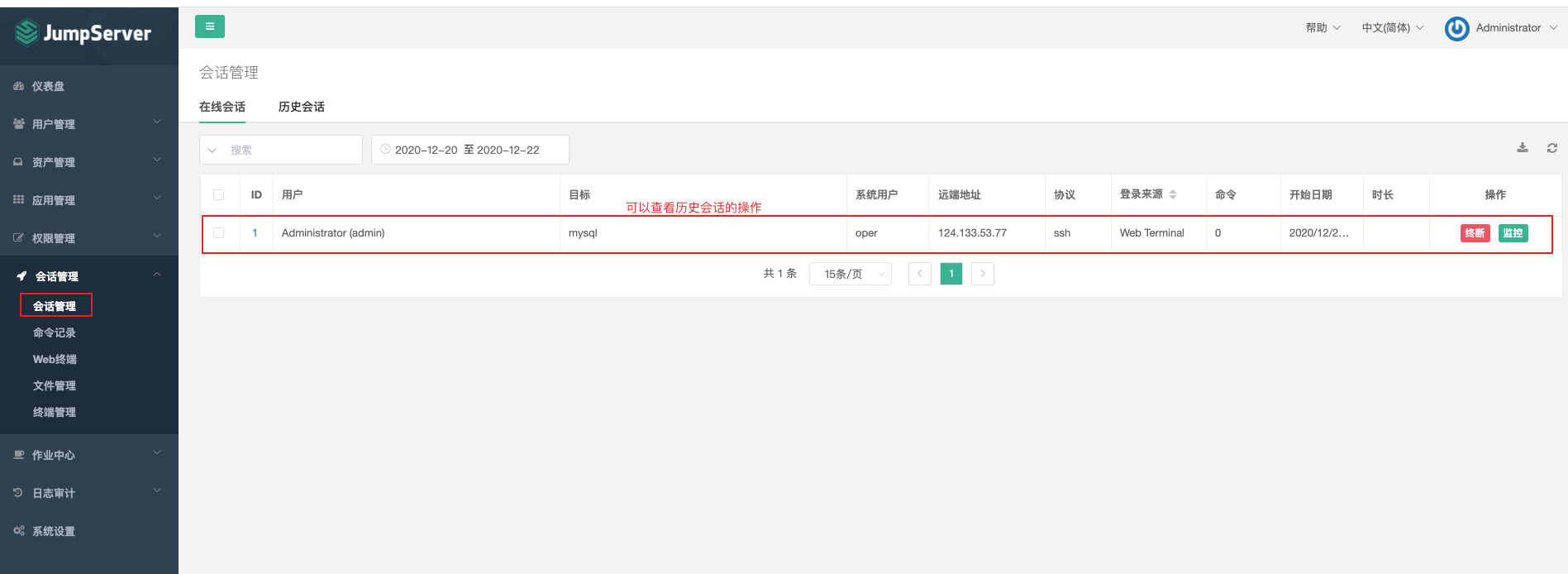

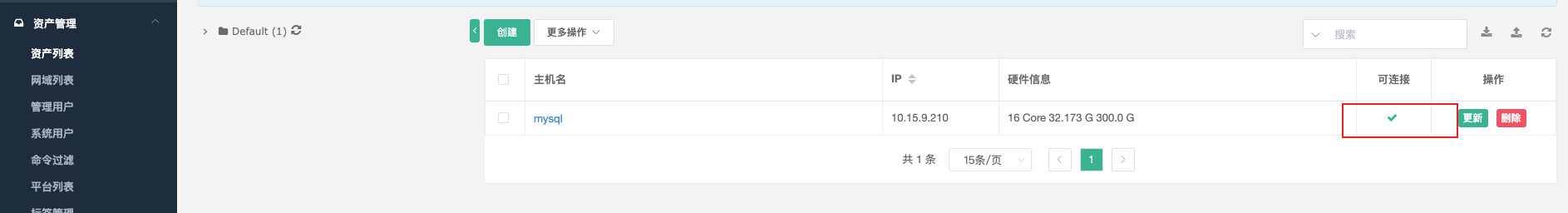

我们登录jms,发现已经可以登录服务器了。

也可以使用ssh协议进行连接。

ssh oper@IP -p 2222 #用户是登录jms用户

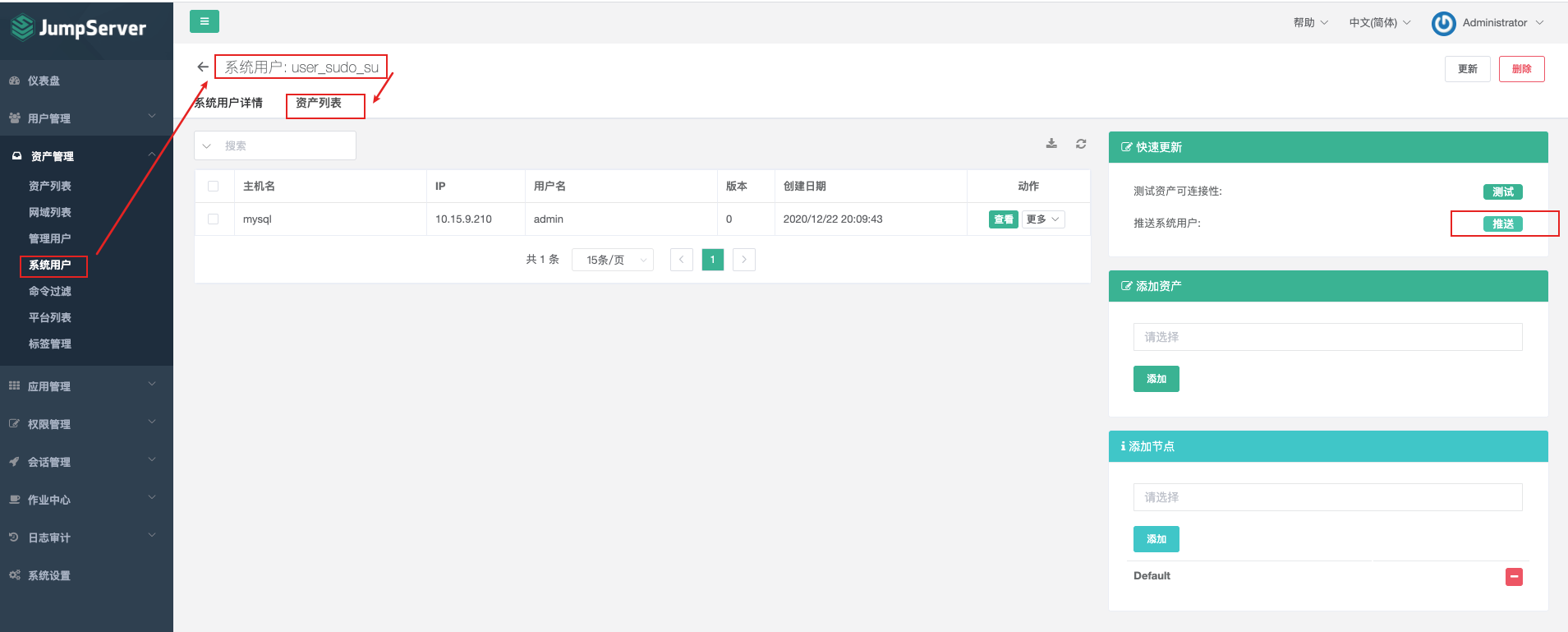

也可以多个jms用户共用同一个系统用户,这样可以避免重复推送系统用户

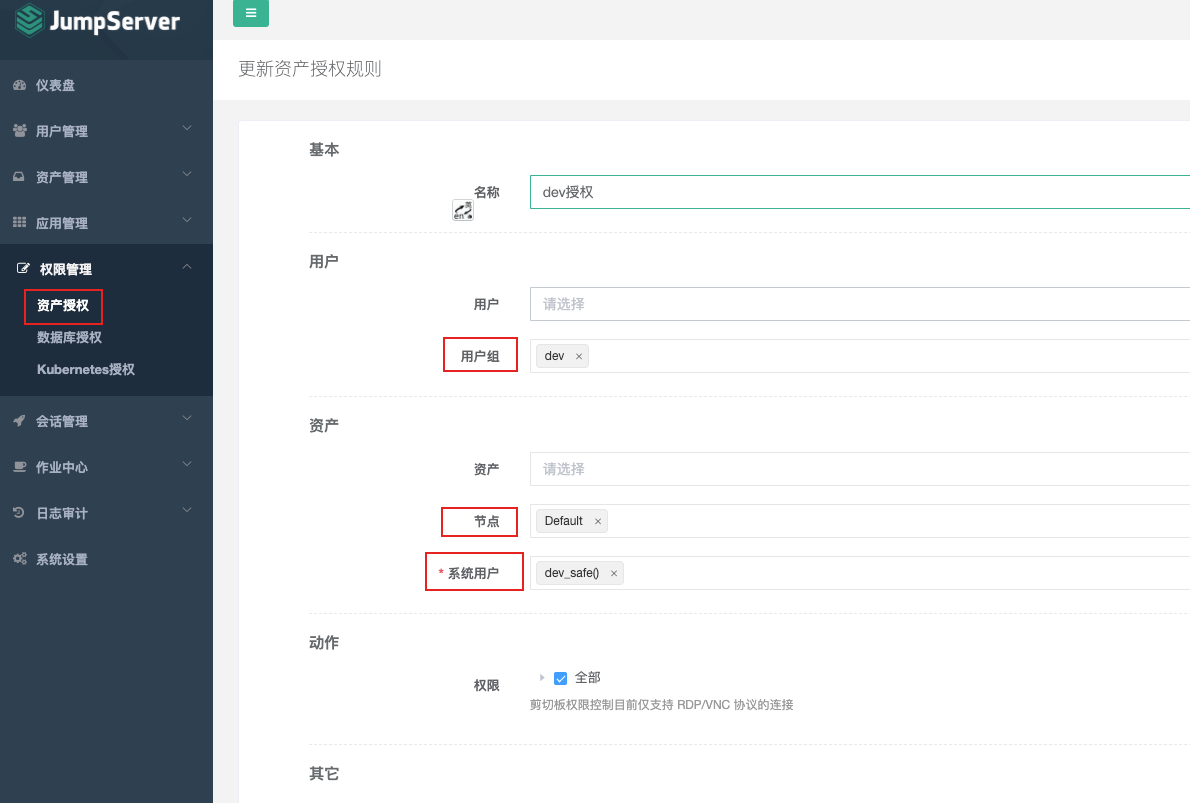

一个配置用户组dev使用系统用户dev_safe访问资产;

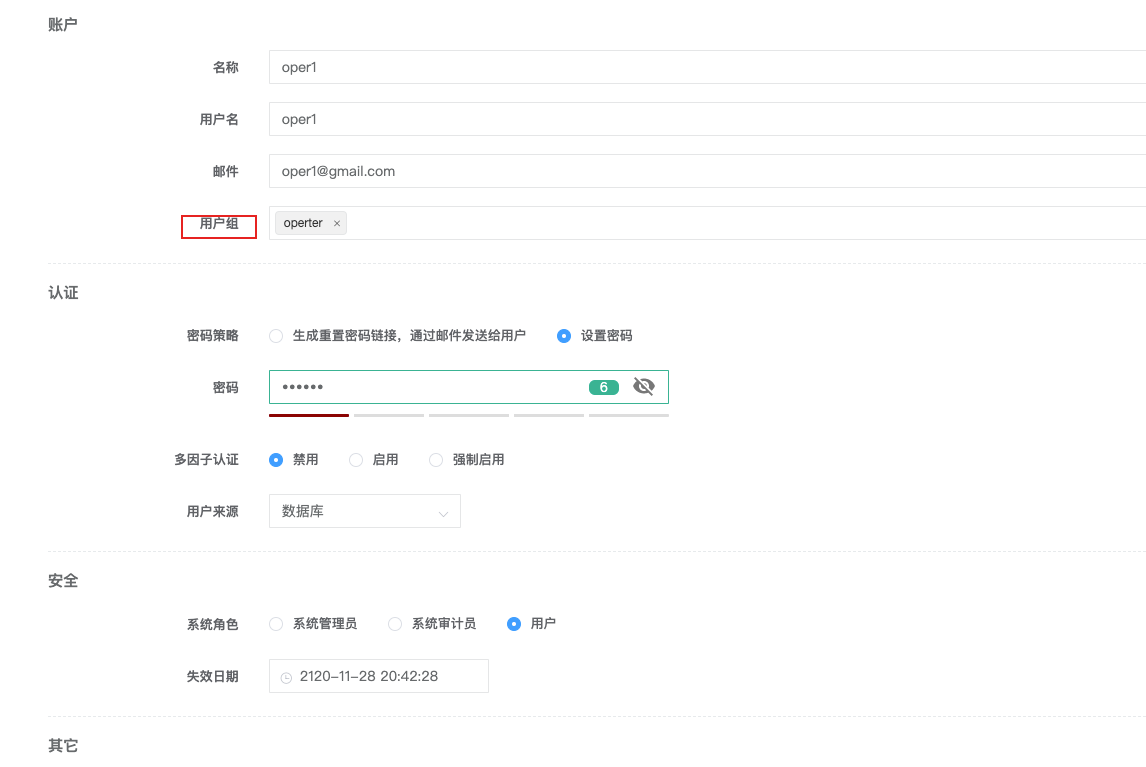

一个配置用户组operater使用系统用户operater访问资产。

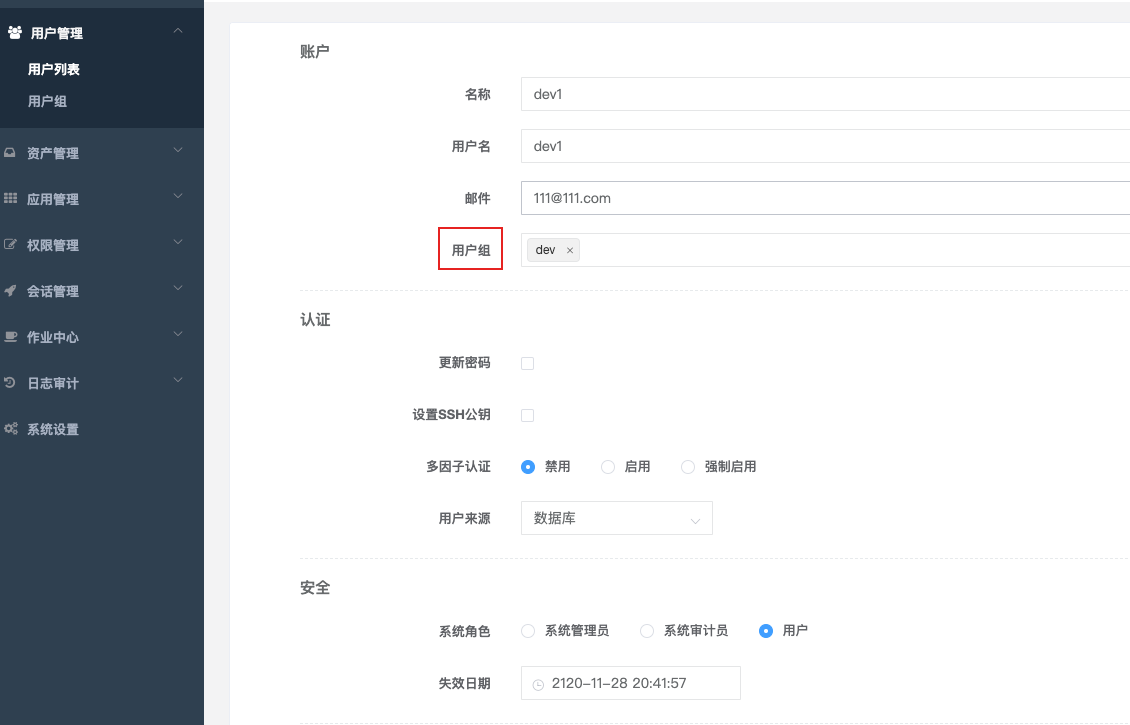

只需将jms用户加入相关的组即可。

记得手动推送一下系统用户.

该用户的公钥已经手动配置到各个资产上了。

一个用于绑定jms开发组,一个用于绑定jms运维组。

此外,系统用户还可以配置“命令过滤器”,用来禁止哪些命令的执行。例如禁止rm命令。

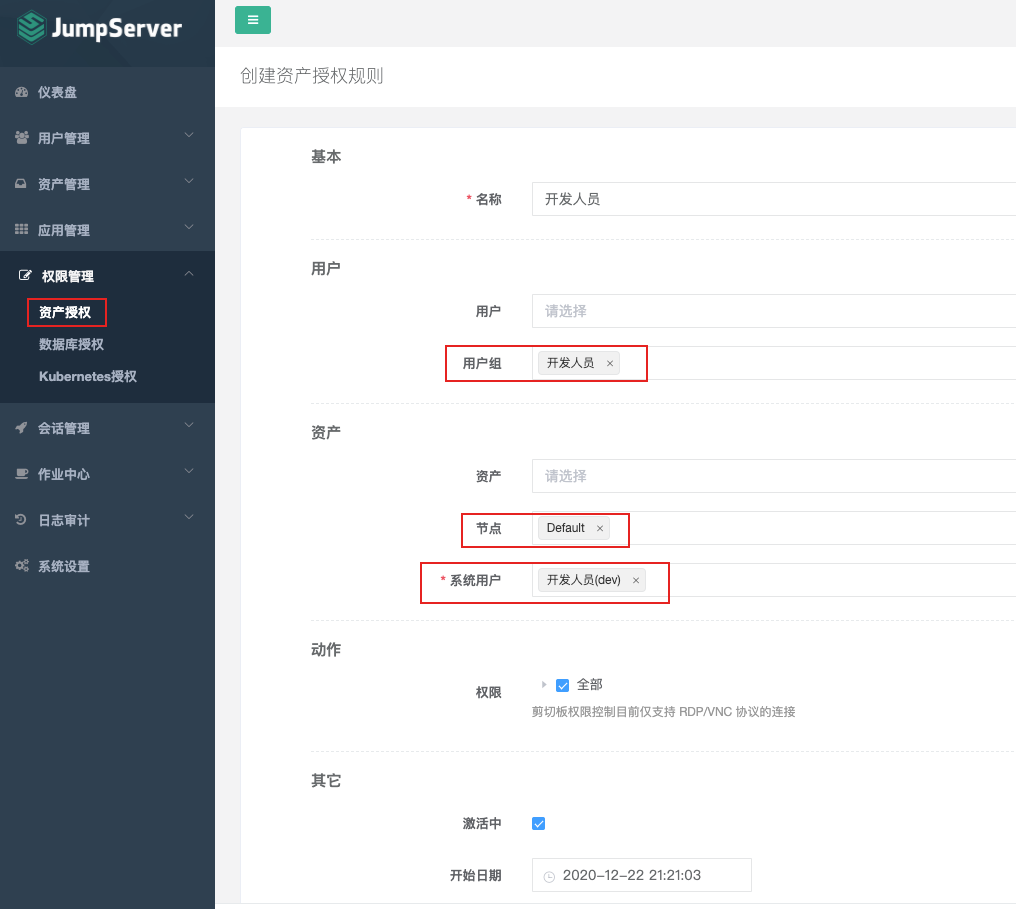

条目1:配置“开发人员”组使用“开发人员”的系统用户访问资产

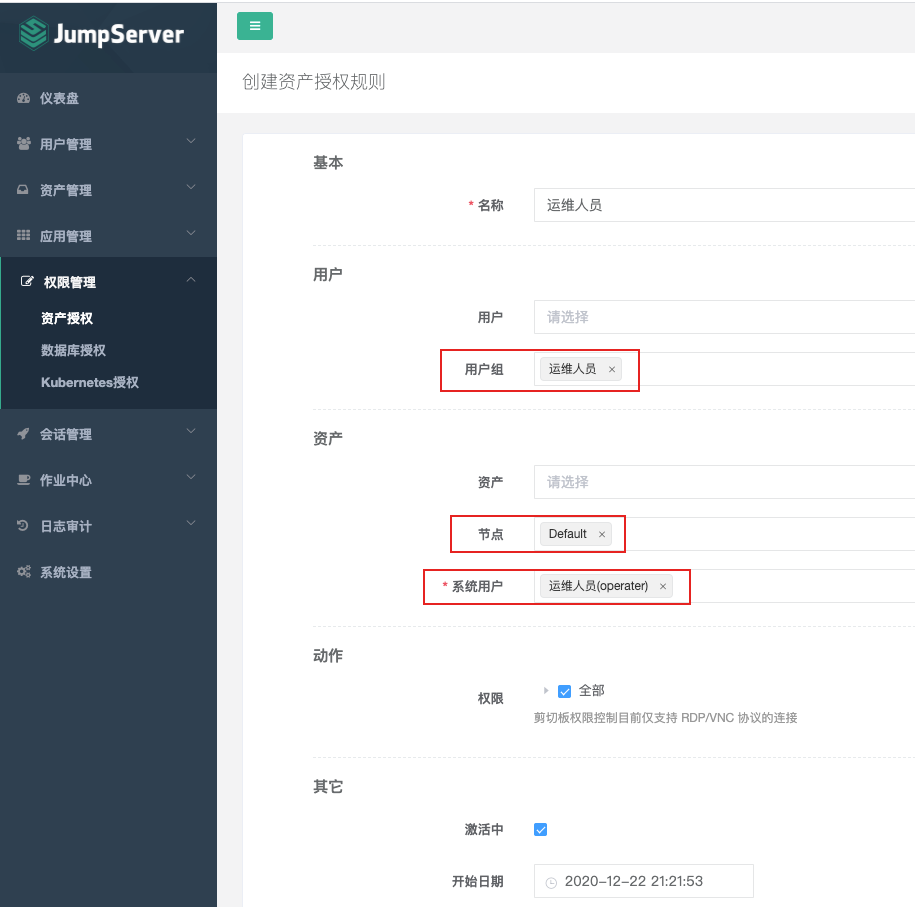

条目2:配置“运维人员”组使用“运维人员”的系统用户访问资产

一个授权上可以绑定多个系统用户,优先使用“优先级”高的系统用户连接资产。

以上4步定义了2个jms组及其权限,如果有新的需求,也可以再进行创建组。

创建用户,将用户添加到该组中即可。

如果jms不能直接连接资产,但是可以通过其他机器跳转后连接,那么这台机器就可以作为网域使用。